1. 테스트 환경

| 운영체제 | 호환 여부 |

| Ubuntu 18.04, Ubuntu 20.04, Ubuntu 22.04, Debian Linux |

호환 |

NFS(네트워크 파일 시스템)는 네트워크를 통해 원격 디렉터리를 공유할 수 있는 분산 파일 시스템 프로토콜입니다. NFS를 사용하면 시스템에 원격 디렉토리를 마운트하고 원격 시스템의 파일을 로컬 파일인 것처럼 작업할 수 있습니다.

NFS 프로토콜은 기본적으로 암호화되지 않으며 Samba와 달리 사용자 인증을 제공하지 않습니다.

서버에 대한 액세스가 클라이언트 IP 주소 또는 호스트 이름으로 제한됩니다.

Ubuntu 22.04에서 NFSv4 서버를 설정하는 방법을 살펴보겠습니다.

클라이언트에 NFS 파일 시스템을 마운트하는 방법도 보여 드리겠습니다.

1-1. 필수 조건

이 예에서는 Ubuntu 22.04를 실행하는 서버와 다른 모든 리눅스 배포를 실행하는 서버가 있다고 가정합니다. 서버와 클라이언트는 전용 네트워크를 통해 서로 통신할 수 있어야 합니다. 호스트 제공자가 개인 IP 주소를 제공하지 않는 경우 공용 IP 주소를 사용하고 신뢰할 수 있는 소스에서만 포트 2049의 트래픽을 허용하도록 서버 방화벽을 구성할 수 있습니다.

이 예제의 시스템은 다음과 같은 IP를 가집니다.

| NFS Server IP: 192.168.33.10 NFS Clients IPs: From the 192.168.33.0/24 range |

2-1. NFS 서버를 설치

패키지 색인을 새로 고치고 NFS 서버 패키지를 설치합니다.

| sudo apt update sudo apt install nfs-kernel-server |

설치가 완료되면 NFS 서비스가 자동으로 시작됩니다.

기본적으로 Ubuntu에서는 22.04 NFS 버전 2가 실행 중지되어 있습니다. 버전 3과 4가 사용되도록 설정되었습니다. 다음 cat 명령을 실행하여 확인할 수 있습니다.

| sudo cat /proc/fs/nfsd/versions # -2 +3 +4 +4.1 +4.2 |

NFSv2는 이제 매우 오래되었으므로 활성화할 필요가 없습니다.

NFS 서버 구성 옵션은 /etc/default/nfs-kernel-server 및 /etc/default/nfs-common 파일에 설정됩니다. 기본 설정으로 충분합니다.

2-2. 파일 시스템을 생성

NFSv4 서버를 구성할 때는 글로벌 NFS 루트 디렉토리를 사용하고 실제 디렉토리를 공유 마운트 지점에 바인딩하는 것이 좋습니다. 이 예에서는 /srv/nfs4 디렉토리를 NFS 루트로 사용합니다.

NFS 마운트를 구성하는 방법에 대해 자세히 설명하기 위해 서로 다른 구성 설정과 함께 두 개의 디렉토리(/var/www 및 /opt/backups)를 공유하겠습니다.

다음 mkdir 명령을 사용하여 내보내기 파일 시스템을 생성합니다.

| sudo mkdir -p /srv/nfs4/backups sudo mkdir -p /srv/nfs4/www |

실제 디렉토리를 마운트합니다.

| sudo mount --bind /opt/backups /srv/nfs4/backups sudo mount --bind /var/www /srv/nfs4/www |

바인딩 마운트를 영구화하려면 /etc/fstab 파일을 엽니다.

그리고 다음 줄을 추가합니다.

# /etc/fstab

| /opt/backups /srv/nfs4/backups none bind 0 0 /var/www /srv/nfs4/www none bind 0 0 |

2-3. 파일 시스템을 내보내기

다음 단계에서는 NFS 서버에서 내보낼 파일 시스템, 공유 옵션 및 이러한 파일 시스템에 액세스할 수 있는 클라이언트를 정의합니다. 이렇게 하려면 /etc/exports 파일을 엽니다.

| sudo nano /etc/exports |

/etc/exports 파일에는 디렉터리를 내보내는 방법에 대한 설명도 포함되어 있습니다.

이 경우 www 및 백업 디렉토리를 내보내고 192.168.33.0/24 네트워크에 있는 클라이언트에서만 액세스를 허용해야 합니다.

| # /etc/exports /srv/nfs4 192.168.33.0/24(rw,sync,no_subtree_check,crossmnt,fsid=0) /srv/nfs4/backups 192.168.33.0/24(ro,sync,no_subtree_check) 192.168.33.3(rw,sync,no_subtree_check) /srv/nfs4/www 192.168.33.110(rw,sync,no_subtree_check) |

첫 번째 줄에는 NFS 루트 디렉토리 /srv/nfs4를 정의하는 fsid=0이 포함됩니다. 192.168.33.0/24 서브넷의 클라이언트만 이 NFS 볼륨에 액세스할 수 있습니다. 내보낸 디렉터리의 하위 디렉터리인 디렉터리를 공유하려면 crossmnt 옵션이 필요합니다.

두 번째 줄에서는 하나의 파일 시스템에 대해 여러 내보내기 규칙을 지정하는 방법을 보여 줍니다. /srv/nfs4/backups 디렉토리를 내보내고 전체 192.168.33.0/24 범위에 대한 읽기 액세스와 192.168.33.3에 대한 읽기 및 쓰기 액세스만 허용합니다. 동기화 옵션은 NFS가 디스크에 변경 사항을 기록한 후 회신하도록 합니다.

마지막 줄은 알기 쉽게 설명해야 합니다. 사용 가능한 모든 옵션에 대한 자세한 내용을 보려면 터미널에 man exports를 입력하십시오.

파일을 저장하고 공유를 내보냅니다.

| sudo exportfs -ra |

/etc/exports 파일을 수정할 때마다 위의 명령을 실행해야 합니다. 오류 또는 경고가 있을 경우 터미널에 표시됩니다.

현재 활성 내보내기 및 해당 상태를 보려면 다음을 사용합니다.

| sudo exportfs -v # /srv/nfs4/backups 192.168.33.3(rw,wdelay,root_squash,no_subtree_check,sec=sys,rw,secure,root_squash,no_all_squash) # /srv/nfs4/www 192.168.33.110(rw,wdelay,root_squash,no_subtree_check,sec=sys,rw,secure,root_squash,no_all_squash) # /srv/nfs4 192.168.33.0/24(rw,wdelay,crossmnt,root_squash,no_subtree_check,fsid=0,sec=sys,rw,secure,root_squash,no_all_squash) # /srv/nfs4/backups 192.168.33.0/24(ro,wdelay,root_squash,no_subtree_check,sec=sys,ro,secure,root_squash,no_all_squash) |

출력에는 옵션과 함께 모든 공유가 포함됩니다. 보시다시피 /etc/exports 파일에는 정의되지 않은 옵션도 있습니다. 이러한 옵션은 기본 옵션이며 이를 변경하려면 해당 옵션을 명시적으로 설정해야 합니다.

Ubuntu에서는 root_squash가 기본적으로 사용하도록 설정됩니다. 이는 NFS 보안과 관련하여 가장 중요한 옵션 중 하나입니다. 이렇게 하면 클라이언트에서 연결된 루트 사용자가 마운트된 공유에 대한 루트 권한을 가질 수 없습니다. 루트 UID 및 GID를 그룹 UID/GID 없음에 매핑합니다.

NFS는 클라이언트 시스템의 사용자가 액세스 권한을 가지도록 하기 위해 클라이언트의 사용자 및 그룹 ID가 서버의 사용자와 일치할 것으로 예상합니다. 또 다른 옵션은 사용자 및 그룹 ID를 이름으로 변환하는 NFSv4 ID 매핑 기능을 사용하는 것입니다.

이때 Ubuntu 서버에 NFS 서버를 설정했습니다. 이제 다음 단계로 이동하여 클라이언트를 구성하고 NFS 서버에 연결할 수 있습니다.

2-4. 방화벽 구성

네트워크에서 방화벽을 실행하는 경우 NFS 포트에서 트래픽을 활성화하는 규칙을 추가해야 합니다.

UFW를 사용하여 192.168.33.0/24 서브넷에서 액세스할 수 있도록 방화벽을 관리한다고 가정할 때 다음 명령을 실행해야 합니다.

| sudo ufw allow from 192.168.33.0/24 to any port nfs |

변경 실행을 확인하려면 다음을 수행합니다.

| sudo ufw status # To Action From # -- ------ ---- # 2049 ALLOW 192.168.33.0/24 # 22/tcp ALLOW Anywhere # 22/tcp (v6) ALLOW Anywhere (v6) |

3-1. NFS 클라이언트를 설정

NFS 서버가 설정되고 공유가 내보내집니다. 이제 클라이언트를 구성하고 원격 파일 시스템을 마운트합니다.

또한 NFS 공유를 MacOS 및 윈도우즈 시스템에 마운트할 수도 있지만 Linux 시스템에 중점을 둘 것입니다.

3-2. NFS 클라이언트를 설치

클라이언트 시스템에는 원격 NFS 파일 시스템을 마운트하는 데 필요한 툴만 설치하면 됩니다.

3-3. Debian 및 Ubuntu에 NFS 클라이언트를 설치

Debian 기반 배포에서 NFS 파일 시스템을 마운트하기 위한 프로그램이 포함된 패키지의 이름은 nfs-common입니다. 설치하려면 다음을 실행합니다.

| sudo apt update sudo apt install nfs-common |

CentOS 및 Fedora에 NFS 클라이언트를 설치합니다.

Red Hat 및 파생 모델에 nfs-utils 패키지를 설치합니다.

| sudo yum install nfs-utils |

3-4. 파일 시스템을 마운트

/srv/nfs4/ww 파일 시스템에 대한 읽기 및 쓰기 액세스 권한과 /srv/nfs4/backups 파일 시스템에 대한 읽기 전용 액세스 권한이 있는 IP 192.168.33.110을 사용하는 클라이언트 시스템에서 작업합니다.

마운트 지점에 대해 새 디렉터리 두 개를 생성합니다. 원하는 위치에 이 디렉터리를 생성할 수 있습니다.

| sudo mkdir -p /backups sudo mkdir -p /srv/www |

mount 명령을 사용하여 내보낸 파일 시스템을 마운트합니다.

| sudo mount -t nfs -o vers=4 192.168.33.10:/backups /backups sudo mount -t nfs -o vers=4 192.168.33.10:/www /srv/www |

여기서 192.168.33.10은 NFS 서버의 IP입니다. IP 주소 대신 호스트 이름을 사용할 수도 있지만 클라이언트 시스템에서 확인할 수 있어야 합니다. 이 작업은 일반적으로 호스트 이름을 /etc/hosts 파일의 IP에 매핑하여 수행합니다.

NFSv4 파일 시스템을 마운트할 때는 NFS 루트 디렉토리를 생략해야 하므로 /srv/nfs4/backups 대신 /backups를 사용해야 합니다.

mount 또는 df 명령을 사용하여 원격 파일 시스템이 성공적으로 마운트되었는지 확인합니다.

이 명령은 마운트된 모든 파일 시스템을 출력합니다. 마지막 두 라인은 마운트된 공유입니다.

| df -h # Filesystem Size Used Avail Use% Mounted on # /dev/mapper/VolGroup00-LogVol00 38G 1.7G 36G 5% / # devtmpfs 236M 0 236M 0% /dev # tmpfs 244M 0 244M 0% /dev/shm # tmpfs 244M 4.5M 240M 2% /run # tmpfs 244M 0 244M 0% /sys/fs/cgroup # /dev/sda2 1014M 87M 928M 9% /boot # tmpfs 49M 0 49M 0% /run/user/1000 # 192.168.33.10:/backups 9.7G 1.2G 8.5G 13% /backups # 192.168.33.10:/www 9.7G 1.2G 8.5G 13% /srv/www |

| # /etc/fstab 192.168.33.10:/backups /backups nfs defaults,timeo=900,retrans=5,_netdev 0 0 192.168.33.10:/www /srv/www nfs defaults,timeo=900,retrans=5,_netdev 0 0 |

NFS 파일 시스템 마운트 시 사용 가능한 옵션에 대한 자세한 내용을 보려면 터미널에 mannfs를 입력합니다.

원격 파일 시스템을 마운트하는 또 다른 옵션은 autofs 도구를 사용하거나 systemd 장치를 생성하는 것입니다.

3-5. NFS 액세스를 테스트

각 공유에 새 파일을 생성하여 공유에 대한 액세스를 테스트해 보겠습니다.

먼저 touch 명령을 사용하여 /backups 디렉토리에 테스트 파일을 생성해 보십시오.

/backup 파일 시스템이 읽기 전용으로 내보내지고 예상대로 Permission denied 오류 메시지가 표시됩니다.

| sudo touch /backups/test.txt # touch: cannot touch ‘/backups/test’: Permission denied |

그런 다음 sudo 명령을 사용하여 /srv/www 디렉토리에 루트 자격으로 테스트 파일을 생성해 보십시오.

다시 Permission denied 메시지가 표시됩니다.

| sudo touch /srv/www/test.txt # touch: cannot touch ‘/srv/www’: Permission denied |

/var/www 디렉토리가 www-data 사용자의 소유이며 이 공유에는 루트 사용자를 nobody 사용자에게 매핑하고 원격 공유에 대한 쓰기 권한이 없는 그룹 그룹이 없는 경우 루트_squash 옵션이 설정되어 있습니다.

원격 서버와 UID 및 GID가 동일한 클라이언트 시스템에서 www-data를 사용한다고 가정할 때(예: 두 시스템에 모두 nginx를 설치한 경우) 다음을 사용하여 파일을 사용자 www-data로 생성하는 테스트를 수행할 수 있습니다.

| sudo -u www-data touch /srv/www/test.txt |

명령이 출력을 표시하지 않으므로 파일이 성공적으로 생성되었음을 의미합니다.

/srv/www 디렉토리에 파일이 나열되는지 확인하려면 다음과 같이 하십시오.

| ls -la /srv/www # drwxr-xr-x 3 www-data www-data 4096 Jun 23 22:18 . # drwxr-xr-x 3 root root 4096 Jun 23 22:29 .. # -rw-r--r-- 1 www-data www-data 0 Jun 23 21:58 index.html # -rw-r--r-- 1 www-data www-data 0 Jun 23 22:18 test.txt |

3-6. NFS 파일 시스템을 마운트 해제

원격 NFS 공유가 더 이상 필요하지 않은 경우 umount 명령을 사용하여 마운트된 다른 파일 시스템으로 원격 NFS 공유를 마운트 해제할 수 있습니다. 예를 들어 /backup share를 마운트 해제하려면 다음을 실행합니다.

| sudo umount /backups |

/etc/fstab 파일에 마운트 지점이 정의된 경우 줄을 제거하거나 줄 시작 부분에 #를 추가하여 주석을 달아야 합니다.

NFS 서버를 설정하는 방법과 클라이언트 시스템에 원격 파일 시스템을 마운트하는 방법을 보여 드렸습니다. 프로덕션 환경에서 NFS를 구현하고 중요한 데이터를 공유하는 경우 Kerberos 인증을 사용하는 것이 좋습니다.

NFS 대신 SSHFS를 사용하여 SSH 연결을 통해 원격 디렉토리를 마운트할 수 있습니다. SSHFS는 기본적으로 암호화되어 구성 및 사용이 훨씬 쉽습니다.

[참고 자료(References)]

1. Ubuntu 18.04 : NFS Server 설치, 구성 방법, 예제, 명령어, https://jjeongil.tistory.com/1620, 2021. 10. 10. 07:30, 얇은 생각

-> 너무 잘 작성하셔서 거의 테스트만 했습니다.

'소프트웨어(SW) > GNU - 리눅스(Linux)' 카테고리의 다른 글

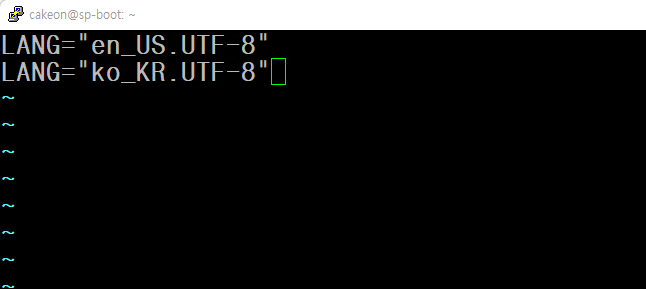

| [GNU - 리눅스(Linux)] - 우분투 18.04, 20.4, 22.04 서버 한글 설정 및 한글 폰트 설치 (161) | 2023.05.06 |

|---|---|

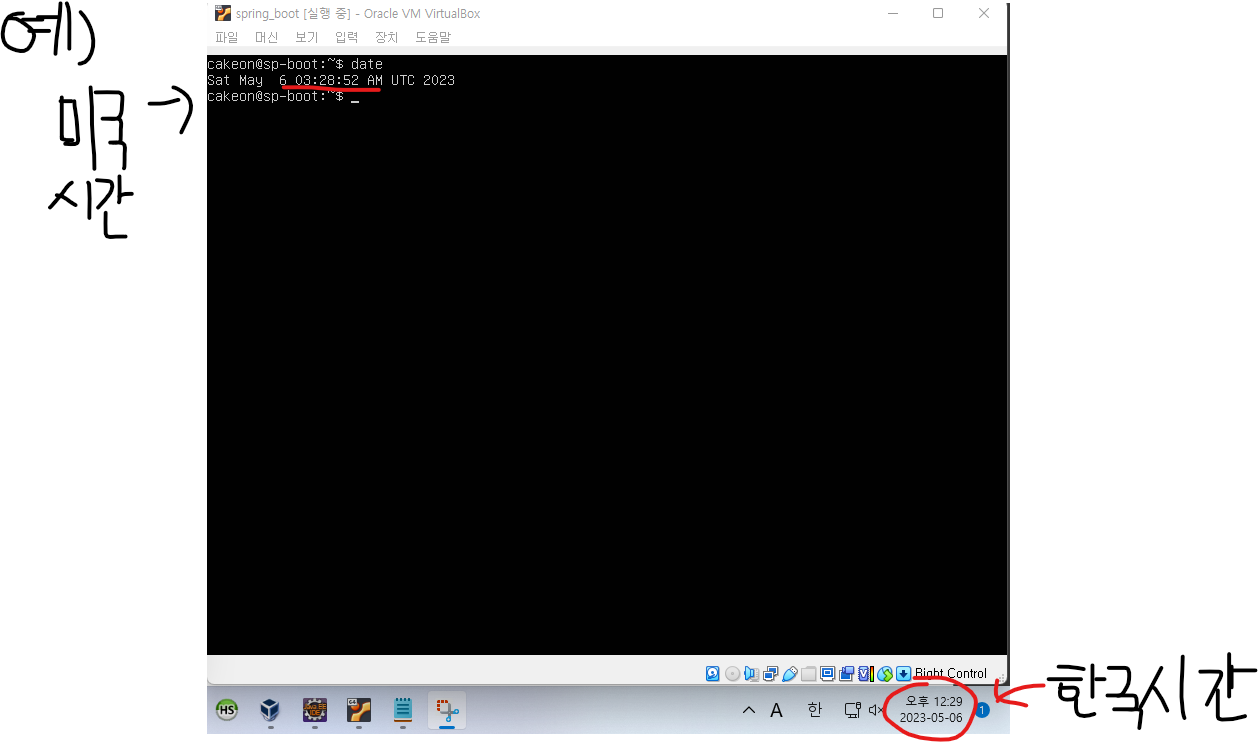

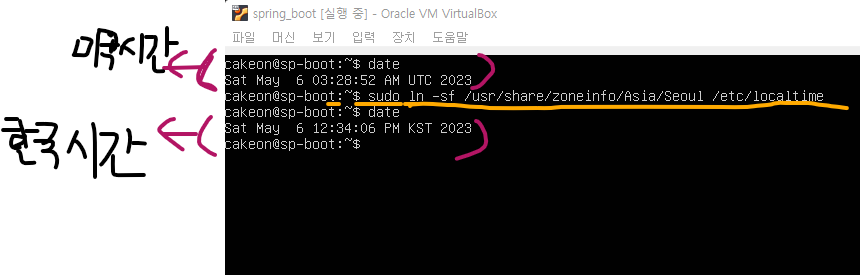

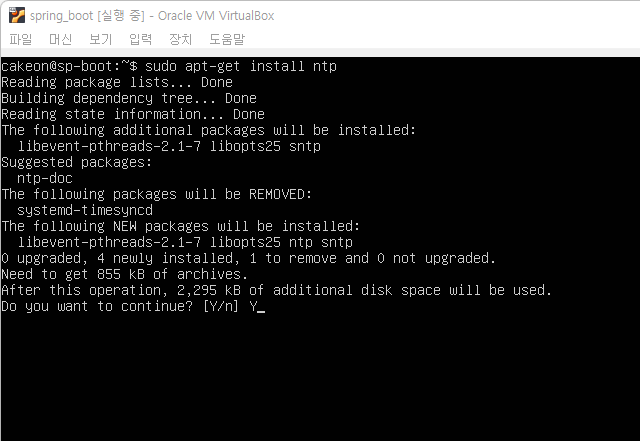

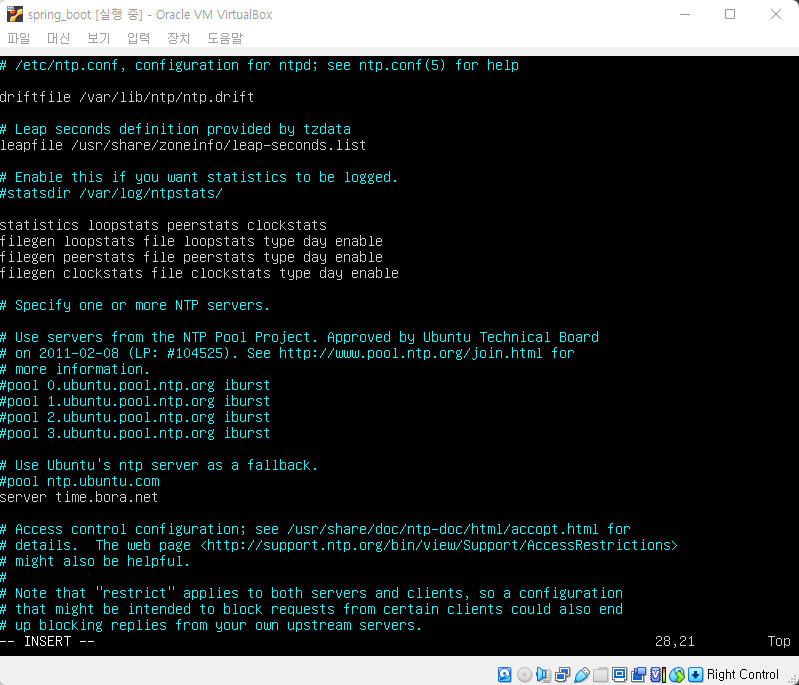

| [GNU(리눅스)] - Ubuntu 22.04 한국 시간으로 변경 및 시간 동기화 설정 (196) | 2023.05.06 |

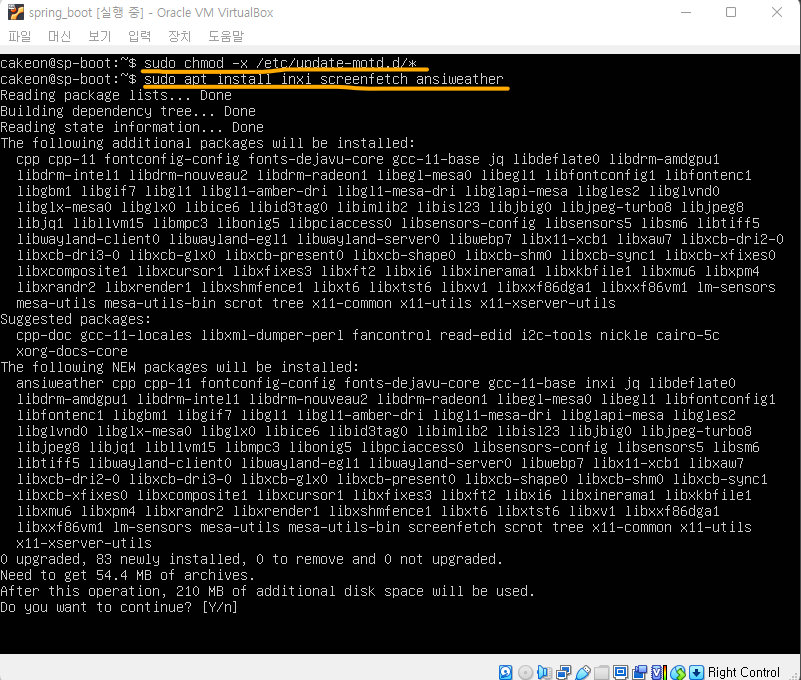

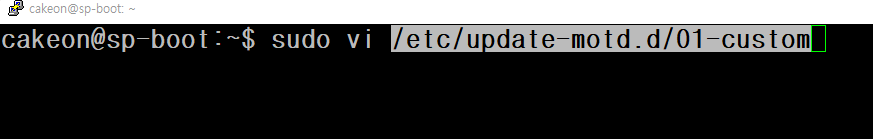

| [GNU - 리눅스(Linux)] motd 메시지를 수정하는 방법 (192) | 2023.05.04 |

| [GNU - 리눅스(Linux)] 우분투 20.04(18.04), 아파치 톰캣 9, OpenJDK 15, 16, OpenSSL 사설 자가서명 (135) | 2021.06.10 |

| [GNU - 리눅스(Linux)] 우분투 20.04 - IPv4 인터넷 공유 방법 (140) | 2021.05.30 |